악명 떨쳤던 랜섬웨어 '매그니베르'가 다시 나타났다

사이트 방문만으로 감염시켰던 ‘매그니베르’ 재유포 확인

코로나 보안 업데이트·이력서 등의 파일로 위장해 공격 시도

전문가 “자신도 모르게 내려받은 파일은 클릭하지 말아야” 당부

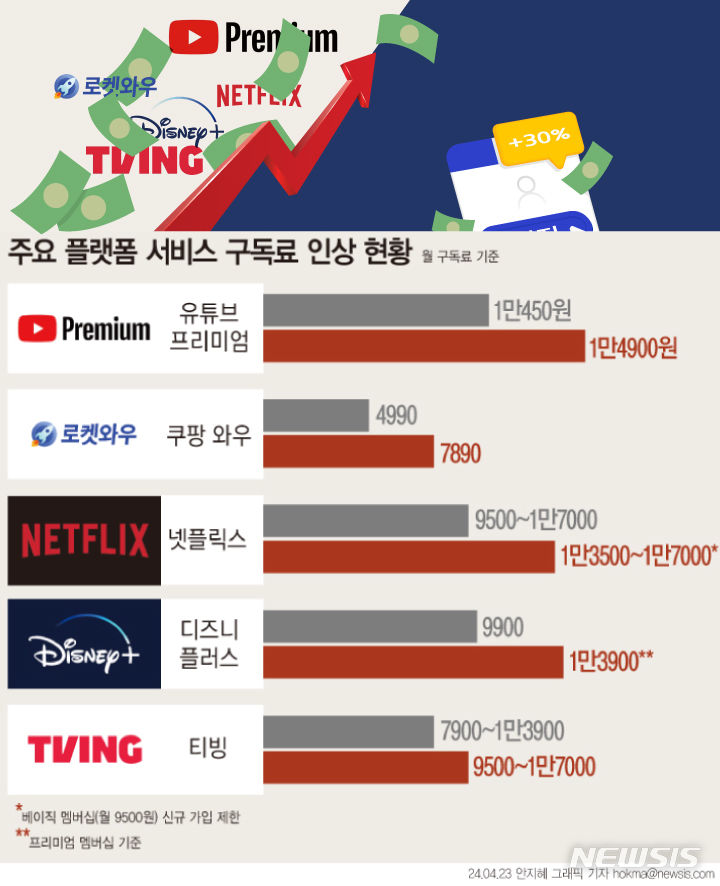

최근 랜섬웨어들이 사회공학적 기법을 활발하게 이용해 유포되고 있는 것으로 확인됐다. (사진=뉴시스 그래픽)

[서울=뉴시스]송종호 기자 = # 서울에서 중소 무역업을 하는 A씨는 ‘코로나19로 인한 화물 지연’이라는 문서를 받았다. 무심코 첨부파일을 내려받은 A씨는 곧 데스크탑 컴퓨터가 먹통이 되는 피해를 입었다. A씨는 공격자의 요구사항이 적힌 랜섬노트가 모니터에 뜨고서야 자신이 랜섬웨어 공격을 받았다는 사실을 깨달았다. A씨는 “요새 코로나가 재확산 추세라는 것을 알고 있어, 해당 메일이 랜섬웨어를 숨기고 있을지는 꿈에도 몰랐다”라고 토로했다.

최근 랜섬웨어들이 사회공학적 기법을 이용해 빠르게 유포되고 있다. 과거 인터넷 익스플로러의 취약점을 통해 감염을 시도했던 매그니베르가 대표적이다.

안랩에 따르면 익스플로러 종료로 한동안 모습을 감췄던 매그니베르가 다시 유포되고 있는 것으로 확인됐다. 매그니베르는 과거 익스플로러의 취약점을 이용해 사용자의 특별한 동작 없이도 웹페이지 방문만으로 랜섬웨어를 감염시키는 것으로 악명을 떨친 바 있다. 지난 8월 MS가 익스플로러를 종료하면서 모습을 감추는 듯했으나 최근 재등장한 것이다.

달라진 점은 과거처럼 웹브라우저 취약점을 악용한 공격이 아니라 코로나19 관련 파일이나 보안 업데이트 파일로 위장해 피해자들을 노리고 있다는 점이다.

안랩은 “매그니베르가 코로나 관련 파일명으로 유포되고 있다”며 “새로운 브라우저의 취약점을 이용하는 것을 포기하고 사회공학적 기법을 이용해 악성 파일의 실행을 이용자에게 유도하고 있다”고 분석했다.

사회공학적 기법으로 랜섬웨어를 유포하는 것이 점차 대세로 굳어지는 분위기다. 안랩 관계자는 “(공격자가 보안이 갖춰진) 공급망 공격, 취약점 발굴 등에 드는 노력보다 사용자를 현혹해 실행하게 하는 것이 더 쉽다는 것을 파악한 것”이라고 설명했다.

이같은 변화는 다른 랜섬웨어 공격에서도 확인할 수 있다. 2019년 처음 등장한 서비스형 랜섬웨어 락빗은 발견 초기에만 해도 시스템의 취약점 등을 노려 랜섬웨어 공격을 했다. 하지만 이후 올해 7월 발견된 락빗 3.0은 사회공학적 기법으로 활발하게 유포 중이다. 가령 중소 무역업체에 ‘화물 탁송 확인 필수’라는 제목의 파일을 보내면서, 랜섬웨어가 담긴 파일 실행을 유도하는 것이다.

또 새로운 버전의 갠드 크랩 랜섬웨어도 ‘지원서 및 정상 유틸리티 프로그램’으로 위장해 유포되고 있다. 특히 갠드크랩은 국내 이용자를 노린 이력서나 한글 파일 형식 등으로 위장해 피해를 입혔다. 2020년 이후 사실상 자취를 감췄다고 봤으나 최근 입사 지원서, 행정업무 프리랜서 계약비용 등의 파일로 위장해 다시 등장한 것으로 확인됐다.

보안업계는 언제든 사용자의 한순간 방심을 노리고 있는 만큼, 이메일 첨부파일이나 링크를 클릭하는데 주의해야한다고 입을 모은다. 안랩 관계자는 “매그니베르 랜섬웨어는 클릭시 파일 실행에 대해 묻는 과정 없이 바로 실행이 되기 때문에 특히 조심해야 한다”라며 “자신도 모르게 다운로드된 파일을 열어보지 말아야 한다”고 당부했다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지