"네O|버 입니다 회원님"…자칫하면 개인정보 홀랑

네이버·카카오 도메인 주소 등 교묘히 바꿔…알고 보면 개인정보 탈취

보안 전문가들 "갈수록 교묘해져…대응 기술 마련 필요"

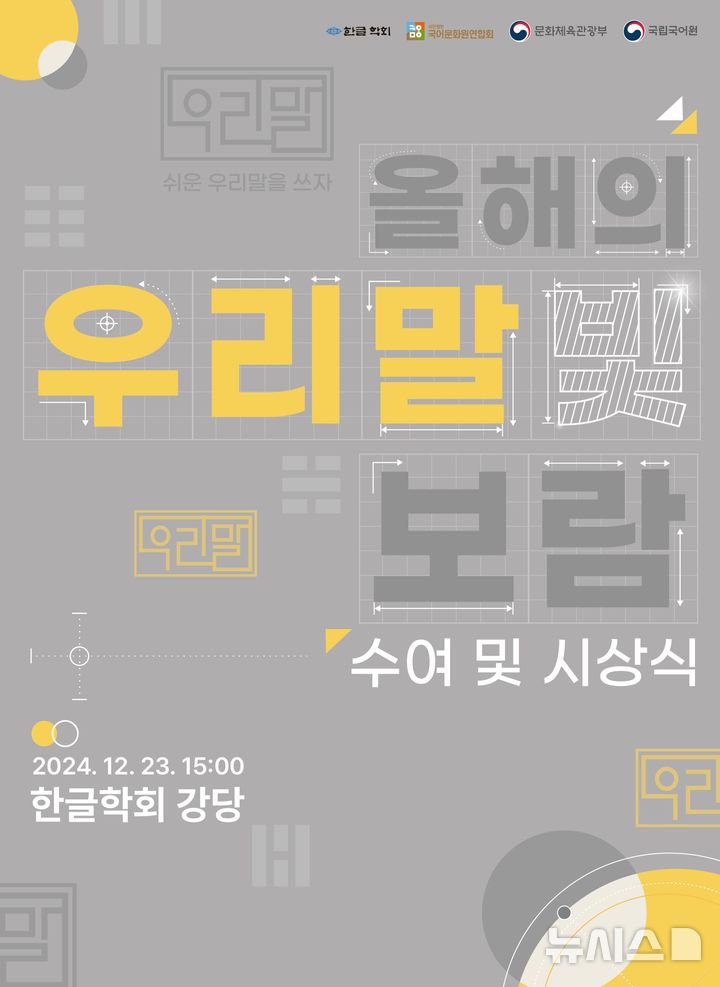

![국가정보원은 북한이 네이버(naver)가 아닌 '네이버포털(naverportal)'이란 가짜 네이버 포털사이트로 국민들을 대상으로 해킹시도를 벌인 정황을 포착했다고 발표했다.[서울=뉴시스]](https://img1.newsis.com/2023/04/10/NISI20230410_0001238547_web.jpg?rnd=20230410170244)

국가정보원은 북한이 네이버(naver)가 아닌 '네이버포털(naverportal)'이란 가짜 네이버 포털사이트로 국민들을 대상으로 해킹시도를 벌인 정황을 포착했다고 발표했다.[서울=뉴시스]

【서울=뉴시스】송혜리 기자 = "네O|버입니다, 회원님의 본인확인 이메일 주소가 삭제되었습니다"

"타인에게 카카오계정 쿠키 정보가 도용되고 있습니다, Daum 보안쎈터 드림"

네이버·카카오(다음) 포털 서비스를 사칭해 이용자들을 교묘히 속이는 사이버 공격이 늘고 있어 주의가 요구된다.

네O|버·Daum 보안쎈터 쓰면서 "보안 문제 생겼다" 사칭

해당 가짜 네이버 포털사이트는 실제 네이버 메인화면의 실시간 뉴스·광고 배너 등을 그대로 따라 만들었다. 심지어 증권·부동산·뉴스 등 국민들이 자주 이용하는 세부 메뉴까지 똑같다.

국정원 관계자는 "모니터에 뜬 화면 외관만으로는 실제 사이트와 피싱사이트를 구분하기 어렵다"며 "개인정보 탈취 가능성을 높이려 공격 수법을 진화한 것"이라고 설명했다.

이에 앞서 국정원은 수신자가 자세히 살피지 않으면 실제 네이버·다음에서 온 메일로 오인할 만큼 발신자명과 메일주소를 교묘하게 변형한 사례도 공유했다.

네이버의 경우 ▲네0|버(숫자 0) ▲네O|버(영어 O) ▲'네이버' ▲네이버、▲ⓒ네이버 ▲(주)네이버 ▲NAVER고객쎈터 ▲‘네이버 MYBOX ’ 등으로 위장했다. 다음의 경우▲?Daum 고객센터 ▲Daum 보안쎈터 ▲Daum 고객지원 ▲[Daum]고객센터 ▲다음메일 커뮤니케이션 ▲Clean Daum ▲'카카오팀', ▲Daum캐쉬담당자 등을 이용했다.

메일 주소의 경우도 account_noreply의 경우 account_norply로 사용하거나, help.naver의 경우 helpnaver를 사용했다. 또 kakaocorp의 경우 kakaocrop로 변형하거나 notice-master의 경우 notise-master로 사용했다.

이뿐 아니라 최근 국내 구인구직 사이트와 유사한 도메인을 이용한 악성코드 공격도 포착됐다.

보안 업체 이스트시큐리티에 따르면 해당 공격에는 'job1-info' 도메인이 활용됐는데, 이는 실제 구인구직 사이트인 '잡인포(jobinfo)' 도메인 주소를 모방한 것으로 볼 수 있다. 아울러 이스트시큐리티는 공격에 악용된 서버 아이피 추가 조사를 통해 'job3-info' 'jd-albamon' 'jobdown3' 등의 도메인 사용 이력도 밝혀냈다.

국정원과 보안기업들은 "홈페이지, 이메일 내 첨부파일 등을 링크 클릭할 때 반드시 주의해야 한다"고 당부했다.

인터넷 이용자 스스로 주의해야…개인정보 요구하면 꼼꼼히 확인

해당 내용이 알려지자 네티즌들은 "저 부분 확인 잘 안 하는데" "설마 어제 들어갔던 네이버는 아니겠지"라고 우려하거나 "복붙(복사해붙이기) 수준이네"라며 공격자의 행태를 비판했다.

또 자신이 피해자였음을 드러내며 "네이버랑 연동된 내 연락처로 지인들에게 돈을 빌려 달라고 해 거지 이미지가 됐다"고 토로하기도 했다.

보안 전문가들은 인터넷 이용자 스스로 피싱 수법에 넘어가지 않도록 주의해야겠지만 정부 차원의 대책 마련이 필요하다고 지적한다.

한 보안 전문가는 "일차적으로 개인이 웹사이트 주소나 첨부파일 등을 잘 살피는 것도 중요하지만, 갈수록 교묘해지고 치밀해지는 공격 피해 최소화를 위해 민·관이 협력해 관련 기술과 정책을 마련해야 한다"고 강조했다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지