"입사지원서인 줄 알았는데"…구인사이트 위장 공격 '주의'

이스트시큐리티, 구인구직사이트 도메인 악용 공격 포착

'잡인포' 도메인 주소 모방, 악성 파일 실행 시 정보 탈취

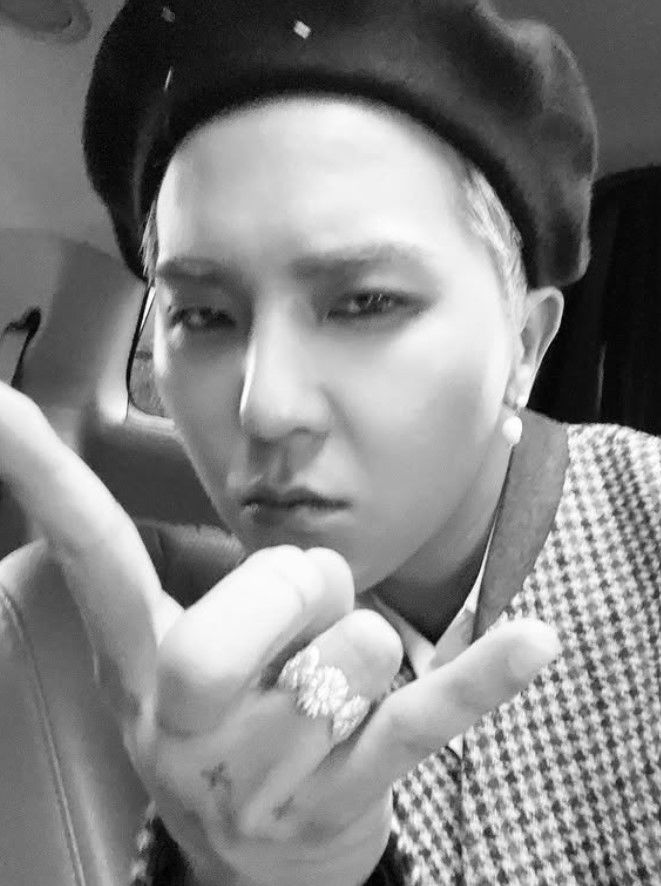

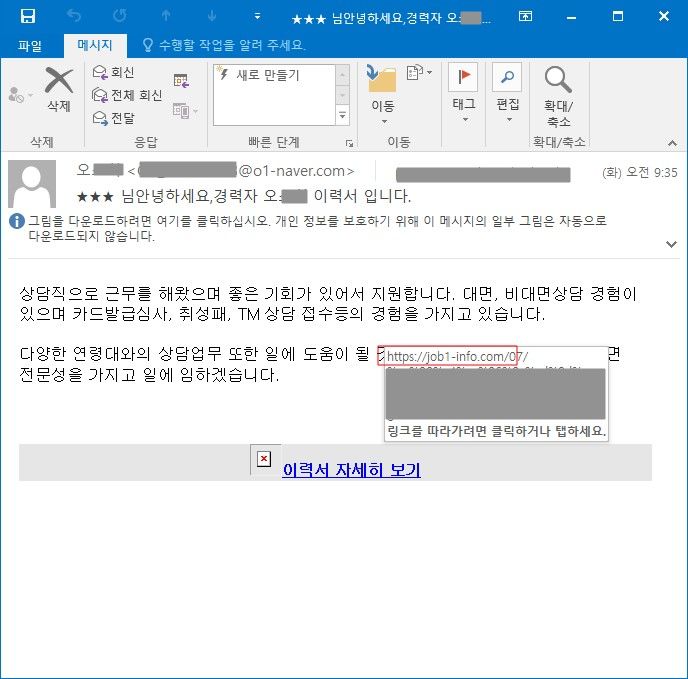

이스트시큐리티는 국내 구인구직 사이트와 유사한 도메인을 이용한 악성코드 공격이 포착됐다며 각별한 주의를 당부했다. 사진은 입사지원 위장 해킹 메일(사진=이스트시큐리티 제공) *재판매 및 DB 금지

【서울=뉴시스】송혜리 기자 = 이스트시큐리티는 국내 구인구직 사이트와 유사한 도메인을 이용한 악성코드 공격이 포착됐다며 각별한 주의를 당부하는 공지를 16일 발표했다.

이스트시큐리티에 따르면 이번 공격은 기존에 공개된 다수의 공격들과 유사하게 입사지원서 이메일을 위장한 피싱 메일을 통해 진행됐다.

주목할 만한 점은 이메일 내 첨부돼 있는 악성 링크의 도메인 주소를 실제 존재하는 국내 구인구직 사이트와 유사하게 생성해, 마치 실제 구인구직 사이트를 통해 파일이 내려오는 것처럼 보이도록 유도한다는 점이다.

이번 공격에는 'job1-info' 도메인이 활용됐는데, 이는 실제 구인구직 사이트인 '잡인포(jobinfo)' 도메인 주소를 모방한 것으로 볼 수 있다. 공격에 악용된 서버 아이피를 추가 조사한 결과 'job3-info' 'jd-albamon' 'jobdown3' 등의 도메인 사용 이력이 존재해, 다수의 유사 공격이 이미 진행됐다는 것도 드러났다

이메일 수신자가 링크를 클릭하면, 공격자 서버에서 '오**-hwp(입사지원서).exe' 파일명의 악성 실행파일(.EXE)이 포함된 캐비닛 파일(.CAB)이 내려온다. 윈도우의 폴더 보기 옵션은 기본적으로 해제돼 있어, 사용자가 따로 설정하지 않는 이상 개별 파일의 파일 확장자가 보이지 않는다. 공격자는 이런 점을 악용해 파일명에 hwp 단어를 추가해 한글 문서파일처럼 보이게 하고 실행하도록 유도했다.

만약 사용자가 내부에 포함된 실행파일을 실행시키면, 백그라운드에서는 'netscore.exe' 프로그램을 동작시키며, 사용자 화면에는 실제 이력서처럼 위장한 디코이 파일을 보여줘 사용자가 공격임을 인지하지 못하도록 한다.

'netscore.exe' 파일은 감염 PC정보를 수집해 특정 서버로 전송하며, 공격자의 명령에 따라 음성녹음, 폴더 및 파일정보수집 등 다양한 추가 악성 행위를 할 수 있는 명령 제어 기능도 다수 포함하고 있다.

이스트시큐리티대응센터(ESRC)는 "입사지원서를 위장한 피싱 메일을 통한 공격은 공격자들이 즐겨 사용하는 공격 방식 중 하나"라며 "공격자들은 입사지원서라는 동일한 주제를 가지고, 다양한 형태의 공격 방식을 연구하고 있는 만큼, 이메일 내 첨부파일이나 링크 클릭 시 반드시 주의해야 한다"고 말다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지