안랩, '한글2022' 설치파일로 위장한 악성코드 주의 당부

암호화폐 채굴·원격제어 악성코드 등 유포 사례 발견

불법 콘텐츠 다운로드 금지·공식 홈페이지 이용 등 당부

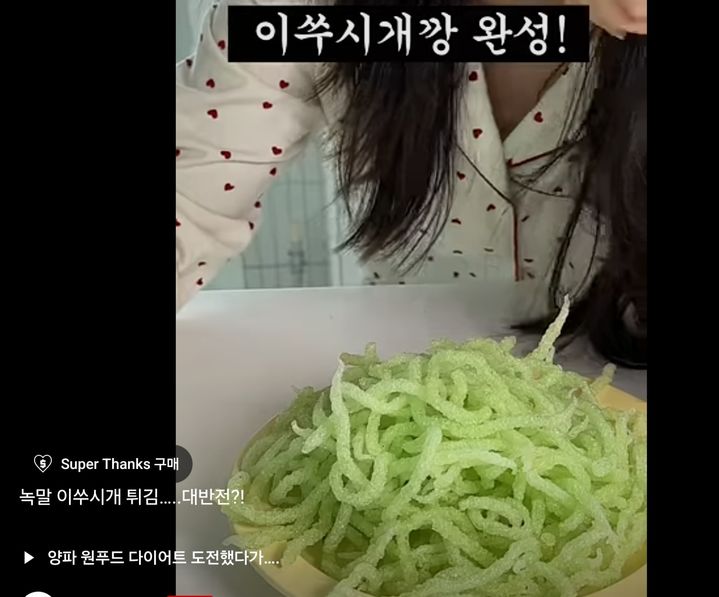

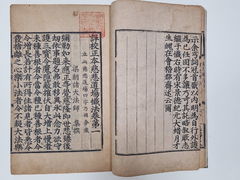

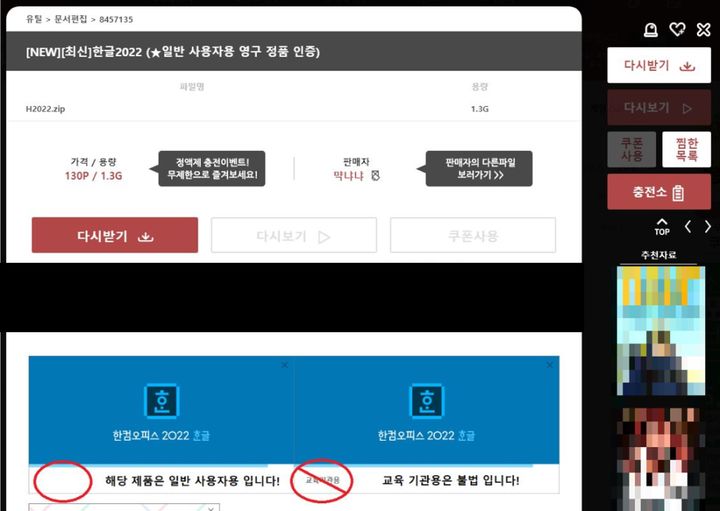

파일 공유 사이트에 업로드 된 ‘한글2022 크랙’ 설치파일로 위장한 악성 파일(사진=안랩 제공) *재판매 및 DB 금지

【서울=뉴시스】송혜리 기자 = 안랩은 최근 '한글 2022 크랙(*)' 설치파일로 위장한 암호화폐 채굴·원격제어 악성코드가 퍼일공유사이트를 통해 유포됐다고 23일 밝혔다.

크랙은 무단복제·불법 다운로드 방지 등 기술이 적용된 상용 소프트웨어를 불법으로 사용하기 위해 보호방식을 제거하는 프로그램을 말한다.

안랩에 따르면 공격자는 먼저 웹하드, 토렌트 등 국내 다수 파일공유 사이트에 '한글2022 (★일반 사용자용 영구 정품 인증)'이라는 제목으로 악성 압축 파일을 업로드했다. 사용자가 다운로드한 파일의 압축을 해제한 후 'install.exe'을 실행하면 '한글2022' 크랙 설치파일과 함께 악성코드를 외부에서 다운로드 받도록 하는 명령이 사용자 몰래 실행된다.

만약 사용자 PC에 백신이 없다면 원격제어 악성코드인 '오르쿠스(Orcus) RAT'가 다운로드 된다. 오르쿠스 RAT에 감염될 경우, 공격자가 사용자PC를 원격으로 제어할 수 있는 권한을 획득할 수 있다. 공격자는 이 권한을 활용해 추가 명령을 내려 정보 탈취 등 다양한 악성행위를 수행할 수 있다.

사용자가 피해를 예방하기 위해서는 불법 콘텐츠 다운로드를 하지 않도록 하고, 인터넷에서 파일 다운로드 시 공식 홈페이지 이용해야한다. 아울러 운영체제(OS)·인터넷 브라우저, 응용프로그램, 오피스 SW 등 프로그램의 최신 버전 유지와 최신 버전 백신 사용·실시간 감시 적용 등 기본 보안 수칙도 지켜야한다고 안랩은 권고했다.

이재진 안랩 분석팀 주임연구원은 "이번 사례는 한글 프로그램 정품 및 제공사와 무관하게 공격자가 유명 소프트웨어 불법 설치파일을 위장해 공격에 이용한 것"이라며 "불법 경로로 소프트웨어나 게임 등의 콘텐츠를 이용하는 경우 위협에 노출될 가능성이 큰 만큼 사용자는 반드시 정식 콘텐츠를 이용해야 한다"고 말했다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지