다크웹에 떠도는 韓군장병정보…‘나라사랑포털’ 로그인 정보 유출돼

나라사랑포털 패스워드·아이디·스크린샷 등 1000여건 로그인 정보유출

국군장병 주로 이용하는 프로그램 유틸리티·업데이트 파일 등에 악성코드 숨겨

전문가 “과거 외부망 통해 내부말까지 침입한 사례 있어”…신속한 점검 필요

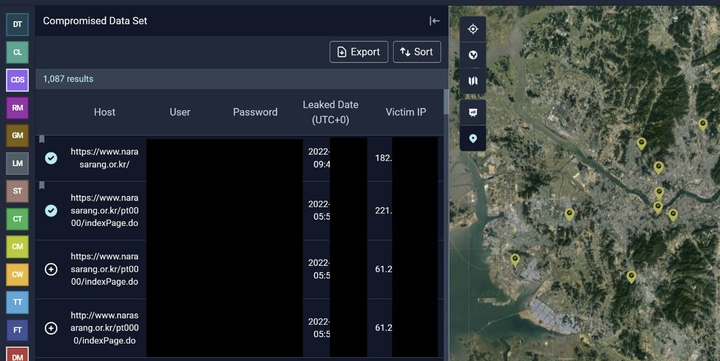

사진은 다크웹에 게재된 나라사랑포털 로그인 정보 중 일부 (사진=다크웹사이트 캡처) *재판매 및 DB 금지

[서울=뉴시스]송종호 기자 = 국군 장병들이 사용하는 ‘나라사랑포털’의 로그인 정보 1000여건이 유출돼 다크웹에서 불법 유통되고 있는 것으로 확인됐다. 다행히 나라사랑포털 시스템을 해킹한 게 아니라 이곳에 접속하는 군 장병들의 PC를 노렸다. 악성코드를 설치한 뒤 로그인 정보를 훔친 것으로 보인다.

나라사랑포털서 아이디·비밀번호·스크린샷 등 다양한 정보 유출

특히 웹캠이 설치된 PC의 경우 이용자의 사진까지도 유출된 것으로 알려졌다. 이는 해킹에 사용된 악성코드가 브라우저 기반으로 한번 감염되면 브라우저와 연동된 모든 기능을 장악할 수 있기 때문에 가능하다.

나라사랑포털은 모든 병역의무자에게 제대일 확인, TMO 열차 예약, 인성검사, 모바일 휴가증 등 병무행정을 제공하고, 다양한 전용 콘텐츠를 지원하는 온라인 포털이다.

이번 유출은 메일을 통한 피싱보다는 웹서핑 과정에서 정상 파일로 위장한 악성코드 등을 통해 이뤄진 것으로 파악된다.

최상명 NSHC 데이터&AI팀 매니저는 “군 장병들이 게임이나 인터넷 검색을 즐겨하는 점에 착안해 이때 필요한 유틸리티나 업데이트 파일 등에 악성코드를 숨겨 감염시킨 것으로 추정된다”라며 “이렇게 내려받은 악성코드가 PC를 감염시켜 나라사랑포털 로그인 정보 등 웹브라우저 내 다양한 활동 정보를 유출한 것”이라고 짚었다.

“해커조직, 실력 과시하고 인지도 높이려는 목적” 추정

그는 이번 유출 데이터가 판매용은 아니라고 분석했다. 최 매니저는 “공격자가 자신들의 실력을 과시하고, 인지도를 높이기 위해 탈취한 정보들을 한데 묶어 공개한 것 같다”고 추정했다.

“과거 외부망 통해 내부망 침투 사례 있어”…신속한 이상 유무 점검 필요

최 매니저는 이같은 2차 피해 예방을 위해 보안담당자가 피해 현황 및 이상 유무 확인에 적극적으로 나서야 한다고 강조했다.

그는 “개인 이용자가 백신 등으로 악성코드 감염 여부를 확인하는 데는 한계가 있다”라며 “감염 PC의 IP는 이미 다 노출된 상태로, 각 기관에 속한 보안 담당자가 보유한 PC의 IP와 대조해 감염 여부를 확인할 수 있다”라고 조언했다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지